Адрес для входа в РФ: exler.world

Взломали ли китайцы RSA

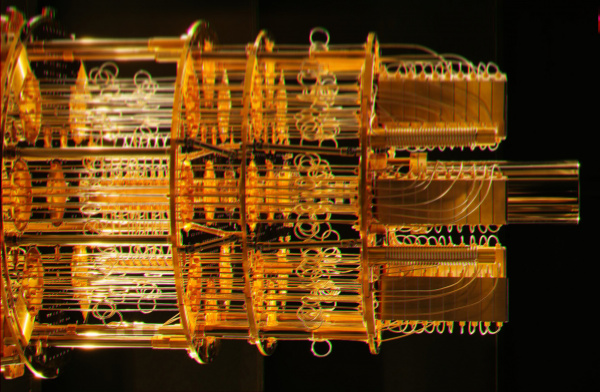

Стали попадаться некоторые заметки о том, что китайцам якобы удалось взломать систему шифрования с открытым ключом RSA с помощью квантового компьютера. Реальных подтверждений этому пока нет - вот статья на данную тему: "Chinese researchers claim to have broken RSA with a quantum computer. Experts aren’t so sure".

Исследователи из Китая утверждают, что достигли прорыва в квантовых вычислениях, выяснив, как они могут взломать систему шифрования с открытым ключом RSA с помощью квантового компьютера примерно такой мощности, который скоро станет общедоступным.

Взлом 2048-битной RSA - другими словами, поиск метода последовательного и быстрого обнаружения секретных простых чисел, лежащих в основе алгоритма - будет иметь огромное значение. Хотя сам алгоритм RSA был в значительной степени заменен в протоколах, ориентированных на потребителей, таких как Transport Layer Security, он все еще широко используется в старом программном обеспечении для предприятий и операционных технологий, а также во многих сертификатах с кодовой подписью.

Если бы злоумышленник смог сгенерировать эти ключи подписи или расшифровать сообщения, защищенные RSA, то он смог бы прослушивать интернет-трафик, а также выдавать вредоносный код за законное обновление программного обеспечения, что потенциально позволило бы ему захватить контроль над сторонними устройствами.

Эти проблемы являются ключевой частью угрозы, которую квантовые вычисления представляют для традиционной криптографии. В документе, опубликованном Национальным центром кибербезопасности Великобритании в ноябре 2020 года, эксперты предупредили, что поскольку почти все широко используемые сегодня системы криптографии с открытым ключом зависят в своей безопасности от сложности факторизации очень больших чисел, их будет легко взломать с помощью достаточно мощного квантового компьютера общего назначения.

В работе китайских исследователей под названием "Факторинг целых чисел с сублинейными ресурсами на сверхпроводящем квантовом процессоре" содержится одно из первых заявлений о том, что теперь это может быть достигнуто на практике. Они утверждают, что могут взломать 2048-битный алгоритм с помощью 372-кубитного квантового компьютера. Однако здесь есть некоторые оговорки. У них был доступ только к 10-кбит устройству для практики, и они не смогли продемонстрировать результаты на чем-то большем, чем 48 бит.

Многие эксперты ставят под сомнение их выводы. Сама статья была опубликована на сервисе препринтов arXiv без какого-либо значимого рецензирования, что обычно считается необходимым минимальным стандартом для оценки научной ценности исследовательской работы.

Обсуждение статьи в Google Groups ставит под сомнение, утверждает ли статья, что ее метод факторизации 2048-битных целых чисел на самом деле быстрее классических методов. И эта дискуссия, и анализ эксперта по криптографии Брюса Шнайера предупреждают, что алгоритм исследователей опирается на спорную работу немецкого математика Петера Шнорра, которая, хотя и доказывает возможность факторизации чисел в масштабе 10-кубитного компьютера, используемого исследователями, но это не работает при больших величинах.

Шнайер написал, что после того, как критика зависимости статьи от алгоритма Шнорра была высказана в его адрес, он "теперь гораздо меньше беспокоится о том, что эта техника будет работать".

Согласно публикации arXiv, авторы работы связаны с некоторыми из самых престижных университетов Китая, включая несколько государственных ключевых лабораторий, которые получают прямое финансирование и поддержку из Пекина. Эксперты по безопасности, беседовавшие с The Record, заявили, что они ожидали, что научный прорыв с таким значительным влиянием на безопасность будет засекречен китайскими властями.

В истории уже были примеры утечки подобной информации вопреки желанию министерств в Пекине. Сообщается, что компания Alibaba Cloud подверглась санкциям со стороны Министерства промышленности и информационных технологий после того, как один из ее сотрудников сообщил об уязвимости Log4J в Apache Software Foundation, а не в правительство Китая.

За несколько месяцев до этого, в июле 2021 года, Администрация киберпространства Китая ввела более строгие правила раскрытия информации об уязвимостях для компаний, работающих на территории страны. Со своей стороны, компания Microsoft в ноябре прошлого года обвинила поддерживаемых государством хакеров в Китае в злоупотреблении этими требованиями по раскрытию уязвимостей в попытке обнаружить и разработать собственные эксплойты нулевого дня.

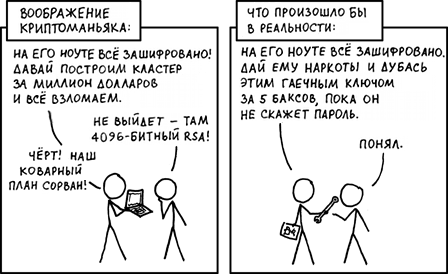

Если немного забыть про квантовые компьютеры и перевести на язык для обывателя:

- Ребята, мы научились взламывать любые пароли! Вот статья.

- Стоп: в статье указано, что вы умеете взламывать пароли не больше четырех символов.

- Мамой клянусь - можем!

А россиянам "той эпохи" только остается думать над вечным вопросом: почему у Китая получилось, а у СССР - нет? Ведь у СССР было все для внедрения успешных реформ - наука, ученые, специалисты, технические кадры, различные заводы-фабрики и пр.

Понял, что я ничего и не понял.

Но, осознал при этом ещё раз одну простую истину.

Век живи, век учись - но, всё равно, так дураком и помрёшь)

www.futurelearn.com

С другой стороны, слишком уж продвигает АНБ постквантувую криптографию, и может и стоит туда двигаться.

Подобные сливы могут быть нынче аналогом СОИ 80х, когда американцы вынудили СССР вкладывать несуществующие деньги в ненужные вещи "потому что американцы это делают".

Так же и квантовыми компьютерами -- можно и триллион долларов прожечь на его RnD без всякого толка.

Может, АНБ уже давно того. Просто молчат

Как по мне, то взлом RSA или любого другого алгоритма основанного на паре открытых/закрытых ключей должен заключаться либо в вычислении парного (это может быть не мгновенно), либо в нахождении способа дешифрации "на лету" без получения второго ключа за счёт ошибок алгоритма. Типа как с Энигмой в своё время получилось.

И в обоих случаях преимущество именно квантового компьютера как-то совсем не очевидно, а заявления китайцев тем более...

реализуют. И вообще получается еще больше путаница чем Мане и Моне с этим Ш(н)орами.

www.nist.gov

И его последующее освоение.

panorama.pub

- Ну я же квантово!

- Вот я тебе щас волновую функцию-то сколлапсирую!

А.Аверченко, "Рыцарь индустрии".

www.heise.de

Возможно, мне это только показалось - тогда прошу прощения.

Тогда станет совсем весело!

И я не понимаю ажиотажа вокруг того, что это именно квантовый компьютер. Квантовый, не квантовый, какая разница? Вопрос в производительности. Будет нужная производительность - число из открытого ключа будет факторизовано и закрытый ключ вычислен. Не будет- значит, не будет.

Красивое. Не то, что оруэлловское "Министерство правды".

хорошо нам станет или плохо?

С удалёнкой то же самое.

С удалёнкой то же самое.

Удаленка тоже отпадет - только ногами в офис.

Вообщем интернет на обывательском уровне вернется по качеству в конец 90-х.

Если это правда - то кое-кому станет плохо, а кое-кому станет хорошо

Если нет - то всё останется по-прежнему, как и было уже многие столетия, но кое-кому станет плохо от того, что это неправда, а кое-кому станет хорошо